Der große Privat-Leak wird kommen

Geheimdienste, Hacker und staatliche Behörden verschaffen sich auf der ganzen Welt Zugriff auf Computersysteme. Es ist nur eine Frage der Zeit, bis alle unsere Daten öffentlich werden.

Dass ausgerechnet der Bundestag Ziel eines umfassenden Hackerangriffs geworden ist, stimmt manche BürgerInnen schadenfreudig. Die Tatsache, dass die Politik das Thema IT-Sicherheit und Internet allgemein außen vor gelassen hat, scheint sich nun zu rächen. Doch die Schadenfreude ist von kurzer Dauer, wenn man etwas genauer hinsieht.

Von Netzwerken

Am 13. August sollten im Bundestag sämtliche Systeme bis 17. August abgeschaltet und erneuert werden. Man kann aber davon ausgehen, dass der Trojaner auch hinterher noch irgendwo schlummern wird. Nach dem System-Reset könnten Bundestagsabgeordnete infizierte Dateien erneut ins Netzwerk einpflegen und somit den Hackern unwissentlich erneut Tür und Tor öffnen.

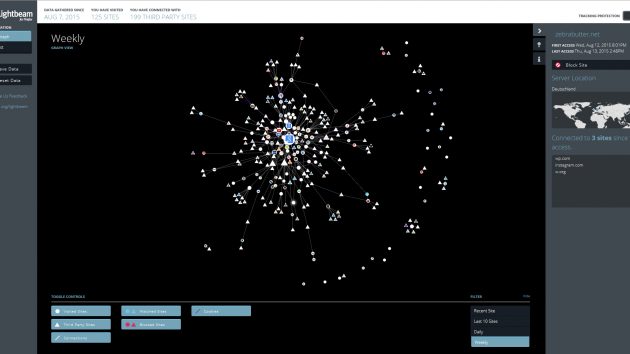

Aber nicht nur die Politik, auch jegliche Privatanwender bewegen sich in diversen Verknüpfungen von Netzwerken und Devices. Das Internet funktioniert zwar primär dezentral und vielfältig, unsere Geräte aber schon lange nicht mehr. Auf dem PC-Markt bewegen wir uns in einem Quasimonopol, da immer noch rund 90 Prozent aller PCs und Laptops mit Windows laufen. Im Smartphone-Markt sieht es da kaum besser aus. Googles OS Android hat einen Marktanteil von rund 80 Prozent, Apples iOS rund 15 Prozent. Dass wir längst nicht mehr in der Lage sind unsere Geräte zu kontrollieren, konnte man gut im September 2014 sehen. iPhones auf der ganzen Welt bekamen das Album „Songs of Innocence“ von U2 unbemerkt, ungefragt und (vorerst) unentfernbar auf ihre Geräte gespielt. Es dauerte Tage, bis Apple einen offiziellen Weg veröffentlichte, wie das Album wieder entfernt werden kann. Für umfangreichen Zugriff auf nahezu 95% aller Smartphones benötigte es nur einen Trojaner, der über gefälschte Zertifikate von Google und Apple direkt auf die Geräte gespielt wird.

Einzige Möglichkeit: Vielfalt

Im Zuge der NSA-Affäre und des Bundestagshacks begannen Politiker und BürgerInnen vereinzelt, sich systematisch vor Angriffen zu schützen. Das erfordert allerdings technisches Wissen, Medienkompetenz und Ausdauer. Und schlussendlich bleibt immer noch die Gefahr, dass alles am gegenüber scheitert. Der Verzicht von unsicheren Messengern und Mailanbietern hilft nur solange, wie meine Kommunikationspartner es auch tun. Wenn aber alle WhatsApp oder Facebook-Chat nutzen oder kaum jemand Mails mittels PGP verschlüsselt, kann entweder niemand mehr meine Nachrichten lesen oder ich selbst kann meine Kommunikation nicht verschlüsseln. Wir sind längst nicht mehr nur für unsere Daten verantwortlich, sondern auch für die unserer digitalen gegenüber. Wenn aber die Mehrheit ihre eigenen Daten unzureichend schützt und kein Gespür dafür hat es zu tun, wird sie auch nicht die Daten anderer schützen können.

Medienkompetenz muss selbstverständlich wie Zähneputzen sein

Unabdingbar ist es, endlich flächendeckend für einen verantwortungsvollen Umgang mit dem Internet auszubilden. In unserer Gesellschaft werden viele Verhaltensweisen antrainiert, die unser soziales Zusammenleben regeln und sicherer machen. Hierfür gibt es wenig kontrollierte und trotz allem (halbwegs) funktionierende Systeme wie Mülltrennung bis hin zu streng kontrollierten Systemen wie Autofahren. In beiden Fällen sind wir mit einer Verantwortung anderen gegenüber konfrontiert, weshalb sich der Staat regulatorisch einmischt. Im Internet wird das Ganze wesentlich komplizierter. Zwar gibt es auch hier Gesetze und Strafen, zum Beispiel wenn man unerlaubt Fotos Dritter veröffentlicht, aber niemand ist zu Vorsichtsmaßnahmen gezwungen. Als Autofahrer ist man auch für die Fahrtüchtigkeit und Sicherheit des eigenen Autos verantwortlich. Aber niemand schreibt mir vor, wie ich Dateien, die ich von anderen erhalte, auf meinem System zu sichern habe. Wenn mein Kommunikationspartner X sein Smartphone verliert und weder ein Gerätepasswort noch eine Fernlöschung (via Androids Gerätemanager oder Blackberry Protect) hat, bringt mir die Verschlüsselung meiner eigenen Geräte nichts mehr. Ein ähnliches (aber weitaus komplizierteres) Problem hat der Staat, der Daten erhebt, die er aber nur unzureichend verschlüsselt und absichert.

Weg vom Komfort

Was man aus den Leaks der letzten Jahre, seien es die Veröffentlichungen von Wikileaks, die von Netzpolitik.org oder auch die Kriminellen wie die von Sony und die aktuellen Hackerangriffe auf den Bundestag lernen kann ist, dass umfangreiche Angriffe auf Privatpersonen noch bevorstehen. Nur weil bisher hauptsächlich Unternehmen, Regierungen oder Geheimdienste Opfer großflächiger Angriffe waren, bedeutet das nicht, dass es sich für Hacker nicht auch lohnen könnte, auf Privatpersonen abzuzielen.

Im berüchtigten, als Schmuddelort verschrieene, Deep Web konnte man bis vor Kurzem von einem Hacker persönlich zugeschnittene Trojaner und Viren kaufen. Da diese scheinbar per Algorithmus geschrieben wurden, konnten die Programme relativ günstig für nahezu jegliches Betriebssystem erworben werden. Es wird ein Dienstleistungsmarkt entstehen, der einfach und für jeden bedienbare Trojaner anbietet. Technisch gesehen wäre es längst möglich, so gut wie jede Alltagskommunikation zu kopieren und zu veröffentlichen, bisher ist das nur noch in keinem größeren Umfang geschehen, da wir bisher als Masse zu groß sind.

Vorstellbar ist ein Szenario einer leicht durchsuchbaren und einfach zu bedienenden Datenbank in die all unsere Kommunikation eingespeist und somit auffindbar wird; ein XKeyScore für alle sozusagen. Unsere Facebook-Nachrichten, Bewegungsprofile, SMS, Mails, Chats, Kontodaten, Passwörter, GPS-Positionen, Browser-Chroniken, Telefonbücher, Kalender. All das können Geheimdienste längst einsehen, wie lange wird es dauern, bis auch Hacker dazu in der Lage sind? Und bevor es nicht diese anfassbare, völlig öffentliche Bloßstellung von Millionen Menschen geben wird, wird sich in unserem Nutzerverhalten auch nichts verändern, weshalb die Wahrscheinlichkeit des Szenarios von Tag zu Tag steigt.

Um unsere Kommunikation, Dateien und Meta-Daten sicherer zu machen, müssten wir einen Schritt im Komfort zurückgehen. Auch hier bietet sich das Beispiel des Autofahrens an. Als der Sicherheitsgurt eingeführt wurde, stieß er zunächst auf geringe Akzeptanz unter AutofahrerInnen. Inzwischen aber haben wir uns daran gewöhnt, uns nach dem Einsteigen erst anzuschnallen und dann loszufahren. So wird es in Zukunft auch mit unseren Geräten sein müssen, um unsere Privatsphäre und die unserer KommunikationspartnerInnen zu sichern. Bis wir uns aber für Apps und Programme entscheiden werden, die sicherer, aber weniger komfortabel sind, ist es aber eher noch ein langer Weg.

Bildquellen

- Privat-Leak: Philipp Müller